Работа посвящена снижению риска нарушения доступности информационных ресурсов за счет повышения надежности хранения резервных копий.

Ключевые слова: информационные технологии, информационные системы, информационная безопасность, надежность информационных систем.

The work is devoted to reducing the risk of availability of information resources by increasing the reliability of storage of backups.

Keywords: information technology, information systems, information security, reliability of information systems.

Эффективность современных предприятий зависит от качественного функционирования информационной системы (ИС). Характерной особенностью современных ИС является зависимость от хранилища данных централизованной архитектуры, содержащий большой объем ценной информации.

Угрозы нарушения доступности подобных данных приводят к значительному ущербу снижению эффективности или полной приостановки работы организации. Статистика инцидентов информационной безопасности (ИБ) за последние годы показывает увеличение атак на хранилища данных компаний с целью нарушения их доступности.

Кроме того, необходимо отметить наличие и аппаратных сбоев, и отказов, которые могут негативно сказаться на целостности и доступности важных для функционирования компании информации. В связи с этим, вопросы обеспечения доступности подобных данных являются важными. Особенно актуальны данные вопросы для распределенных информационных систем с большим количеством пользователей.

Вопросы обеспечения доступности важных данных в распределенных системах рассмотрены во многих работах, некоторые из них представлены таблица 1.

Таблица 1

Научные работы

|

№ |

Автор(ы) |

Тема |

Ссылка |

|

1 |

Ревнивых А. В., Федотов А. М. |

Доступность ресурсов информационных систем |

https://cyberleninka.ru/article/n/dostupnost-resursov-informatsionnyh-sistem |

|

2 |

Патутина А. М., Рудаков И. В. |

Определение отказоустойчивости системы резервного копирования данных. 2019 |

https://cyberleninka.ru/article/n/opredelenie-otkazoustoychivosti-sistemy-rezervnogo-kopirovaniya-dannyh |

В статье рассмотрены подходы балансировки нагрузки для уменьшения вероятности перегрузки вычислительных средств. В работе под номером 1 в таблице 1, предложено использование облачных технологий для адаптивного повышения производительности с учетом существующей нагрузки.

Вопросы резервирования данных рассмотрены в публикациях, представленных в таблице 2. Несмотря на достоинства данных работ, необходимо отметить, что данные решения не учитывают текущие оценки рисков ИБ.

Таблица 2

Пример работ с похожей тематикой

|

№ |

Автор(ы) |

Тема |

Ссылка |

|

1 |

Черноусов Н. С., Зуев М. С. |

Системы резервирования данных |

https://cyberleninka.ru/article/n/sistemy-rezervirovaniya-dannyh |

|

2 |

Айкашева Ю. А. |

Резервное копирование и восстановление данных на предприятиях |

https://cyberleninka.ru/article/n/rezervnoe-kopirovanie-i-vosstanovlenie-dannyh-na-predpriyatiyah |

Целью данной работы является снижение риска нарушения доступности информационных ресурсов за счет повышения надежности хранения резервных копий.

Для достижения данной цели построена структурная модель адаптивной системы резервного копирования данных автоматизированной системы.

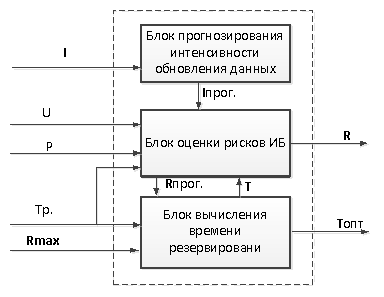

На рисунке 1 представлена структурная схема модели адаптивной системы резервного копирования данных.

Рис. 1. Структурная схема модели адаптивной системы резервного копирования данных

Входными данными модели являются:

– множество оценок интенсивности обновления данных разных классов I = {i 1 , i 2, ..., i N };

– множество оценок реализации угроз нарушения целостности и доступности хранилища данных P = {p 1 , p 2 ,..., p K };

– множество значений времени последнего резервного копирования данных различных классов Tр. = {t р/1 , t р/2 ,..., t р. N };

– максимальная оценка приемлемого уровня риска нарушения целостности и доступности R max ;

– множество функций зависимости ущерба от реализации угроз нарушения целостности и доступности в зависимости от интервала времени с последнего момента резервирования U = {t р/1 , t р/2 ,..., t р. N }.

Выходными данными модели являются:

– множество значений оптимальных интервалов времени резервного копирования данных T опт. разных классов;

– текущая оценка суммарного риска для текущего множества T опт.

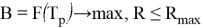

Целевая функция исследования определяется как минимизация вычислительных затрат на обеспечение требуемого уровня оценки риска ИБ:

где T р. — множество интервалов времени для следующего резервирования данных соответствующих классов данных;

R max — максимальная приемлема оценка риска ИБ.

Общий риск ИБ в работе определяется следующим выражением:

Для каждого класса данных задается функция зависимости оценки ущерба от интенсивности обновления данных определенного класса:

где I i — интенсивность обновления данных.

В частности, зависимость (3) может быть представлена в виде линейной функции:

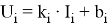

На рисунке 2 представлены обобщенные графики зависимости затрат от интенсивности обновления данных.

Рис. 2. Графики зависимости оценки ущерба от интенсивности обновления данных для различных классов данных

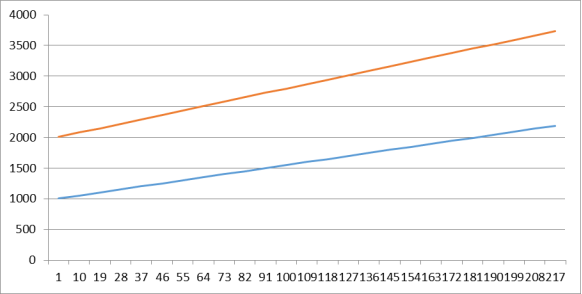

Вероятность реализации угрозы нарушения и целостности данных зависит от интервала резервирования данных и определяется обобщенно следующим выражением:

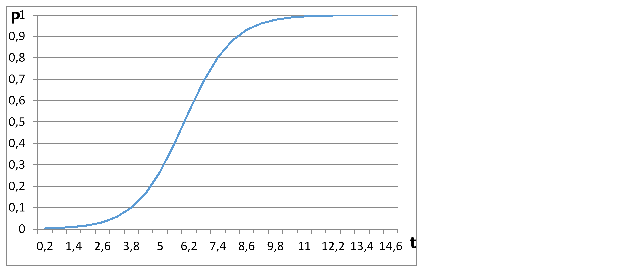

На рисунке 3 представлены обобщенные графики зависимости величины Pt от интервала времени резервирования.

Рис. 3. Обобщенный график зависимости вероятности реализации угрозы от интервала времени с момента резервирования

Таким образом, выбор интервала времени для резервирования определяется следующим выражением:

Для определения величины

Таблица 3

Пример работ с похожей тематикой

|

№ |

Автор(ы) |

Тема |

Ссылка |

|

1 |

Шаго Ф. Н., Зикратов И. А |

Методика оптимизации планирования аудита системы менеджмента информационной безопасности |

https://cyberleninka.ru/ |

|

2 |

Тараторин Д. И. |

Методы и модели оптимизации системы информационной безопасности на предприятиях распределенного типа |

https://www.dissercat.com/content/metody-i-modeli-optimizatsii-sistemy-informatsionnoi-bezopasnosti-na-predpriyatiyakh-raspred/read |

Таким образом, предложенная модель позволяет изменять интервалы резервирования данных и выполнять данный процесс только при необходимости. Это позволит снизить нагрузку на вычислительную систему и обеспечить требуемый уровень защищенности.

Литература:

- Ажмухамедов И. М. Решение задач обеспечения информационной безопасности на основе системного анализа и нечеткого когнитивного моделирования, − 2012.

- О. М. Проталинский, И. М. Ажмухамедов, Информационная безопасность вуза, − 2009, № 1. — С. 18–23.

- Шаго Ф. Н., Зикратов И. А., Методика оптимизации планирования аудита системы менеджмента информационной безопасности, − 2014.